Veamos primero qué es un hash. Es una huella digital única de los datos. Se trata de una cadena de longitud fija que se genera a partir de cualquier conjunto de datos de origen mediante una función hash.

En este artículo, exploraremos el significado del hash, para qué se emplea, cómo se genera, dónde se utiliza y su relación con las criptomonedas. 👇

¿Qué es el hashing?

El hashing es el proceso de convertir datos de cualquier tamaño en un valor fijo denominado hash. Este proceso se utiliza para indexar, buscar o verificar rápidamente la integridad de los datos.

El hashing permite reducir grandes volúmenes de datos a una forma compacta y conveniente para su procesamiento. Por ejemplo, un texto de cualquier tamaño puede transformarse en una cadena de longitud fija, un código binario o en código Morse, lo que facilita el almacenamiento y la comparación de datos.

En criptomonedas y blockchain, el hashing se utiliza para crear identificadores únicos de transacciones, bloques y otros datos. Por lo tanto, el hashing es una forma de cifrado de datos que no se puede descifrar ni leer. Esto nos lleva a la pregunta: ¿en qué se diferencia el hashing del cifrado convencional?

Cifrado vs. hash

En el proceso de cifrado convencional, la información se transforma de tal manera que solo el cliente autorizado puede acceder a ella. El cifrado no convierte los datos en un estándar único. Cuanta más información necesita ocultarse, más tiempo lleva el proceso. Además, a diferencia del hashing, el proceso de cifrado se puede revertir para volver a su estado original.

Si analizamos estos métodos de modificación de la información desde el punto de vista de la seguridad, queda claro que el hashing es la mejor opción. Esto se debe a la irreversibilidad del proceso de la función hash. La seguridad del cifrado se basa únicamente en la confidencialidad de una clave especial necesaria para descifrarlo.

Propiedades del hash

A continuación, veremos sus principales propiedades y características:

- Determinismo: la principal propiedad de hashes es corresponder de forma unívoca a sus datos originales, es decir, datos idénticos siempre dan como resultado un hash idéntico. Sin embargo, incluso el cambio más mínimo en los datos provoca un cambio completo en el hash. El ejemplo más básico de uso del hash es el código de barras de cualquier producto; por ejemplo, una barra de chocolate. El último dígito del código de barras es la suma de todos los anteriores. Este código contiene información sobre el nombre del producto y su precio.

- Irreversibilidad: es imposible revertir la información hash a su forma original. Gracias a esta propiedad, el hashing es útil para almacenar contraseñas y otros datos confidenciales, ya que, aunque se produzca una filtración de los hash, un atacante no podrá acceder a la información original.

- Resistencia a la colisión: una colisión se produce cuando dos conjuntos de datos diferentes generan el mismo hash. Las funciones hash tienen como objetivo minimizar la probabilidad de que se produzcan estas colisiones. Esta propiedad es fundamental en el ámbito de la seguridad, ya que evita la falsificación de datos.

- Alta velocidad computacional: las funciones hash son tan rápidas que pueden procesar grandes volúmenes de datos sin retrasos significativos. Esta característica es importante para el funcionamiento eficaz de los sistemas criptográficos y las blockchains.

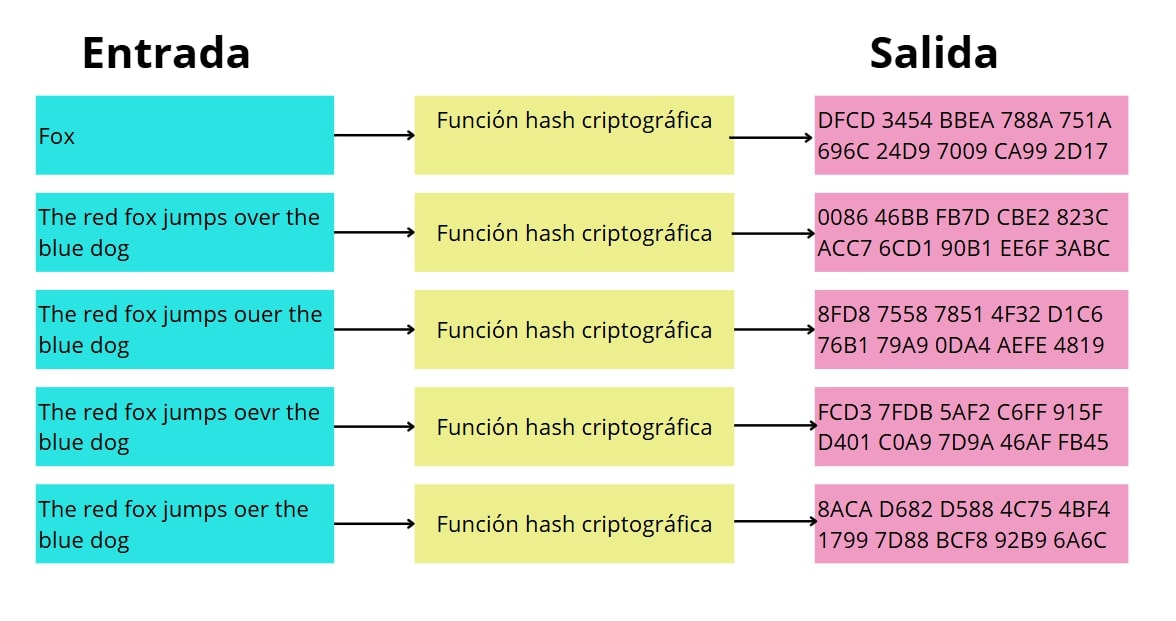

El efecto de avalancha

Cabe destacar la propiedad del efecto avalancha. Gracias a esta propiedad, el más mínimo cambio en los datos de entrada provoca cambios significativos en el resultado del hashing. Por ejemplo, si cambiamos un solo carácter de la cadena, el resultado del hashing cambiará drásticamente.

El efecto avalancha hace prácticamente imposible adivinar el hash a partir de los datos originales y sus cambios insignificantes.

Esta característica garantiza la seguridad de la información, ya que impide seleccionar datos que produzcan un hash idéntico o similar. En la cadena de bloques, el efecto avalancha convierte el hashing en una herramienta eficaz para proteger datos y transacciones.

Cómo se aplica el hash en las criptomonedas y blockchain

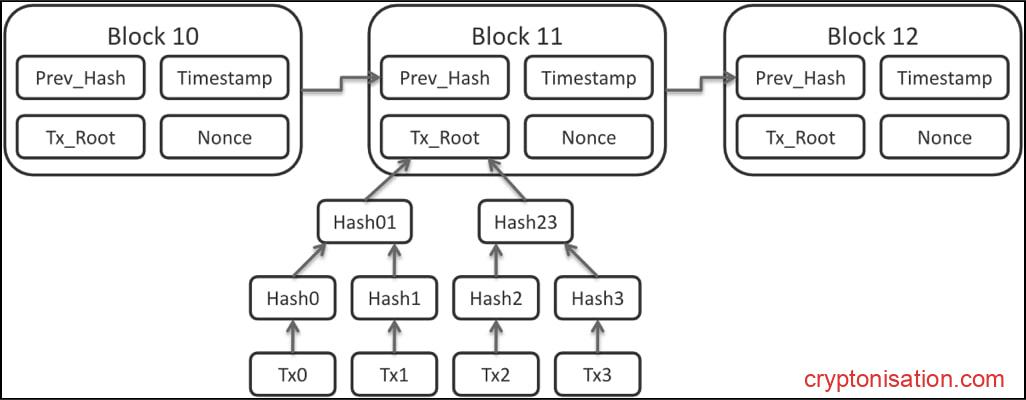

El hashing desempeña una función importante en el funcionamiento de una red descentralizada. En la blockchain de Bitcoin, por ejemplo, cada bloque contiene el hash del bloque anterior, lo que crea una cadena de bloques conectados por hashes.

Gracias a esta característica, la cadena de bloques es resistente a los cambios: si alguien intenta modificar los datos de un bloque, los hashes de todos los bloques posteriores también cambiarán, y esta modificación se hará evidente de inmediato.

Además, los hashes se utilizan para crear claves criptográficas, firmas digitales y otros elementos que garantizan la seguridad y la autenticidad de las operaciones en los sistemas criptográficos.

Hashing y minería

La minería de criptomonedas está directamente relacionada con el proceso de hashing. Para agregar un nuevo bloque a la blockchain, los mineros deben encontrar un hash que cumpla ciertas condiciones, por ejemplo, comenzar con una determinada cantidad de ceros.

Es importante que las funciones hash sean lo suficientemente complejas para que el proceso de encontrar el hash adecuado sea laborioso, pero también eficiente en términos de velocidad de cálculo. Dado que este proceso requiere una cantidad significativa de potencia de cálculo, los mineros reciben una recompensa en forma de monedas de la blockchain en caso de tener éxito.

¿Qué función hash se usa y en qué blockchains?

Como hemos mencionado anteriormente, las funciones hash se diferencian entre sí por la forma en que transforman los datos de entrada en datos de salida. Las diferentes cadenas de bloques utilizan diferentes funciones hash:

- SHA-256: la función hash principal de Bitcoin. Crea un hash de 256 bits y se utiliza para garantizar la seguridad y crear nuevos bloques.

- Keccak-256 (SHA-3): se emplea en la cadena de bloques de Ethereum. Este algoritmo se diseñó como una versión actualizada de SHA-2.

- Scrypt: este algoritmo se utiliza en Litecoin. Se caracteriza por depender menos de la potencia de cálculo, lo que permite minar con equipos más sencillos.

- Equihash: se usa en Zcash y algunas otras blockchains. Destaca por su alta velocidad y buena resistencia a las colisiones, lo que o convierte en una opción popular entre los desarrolladores de nuevas criptomonedas.

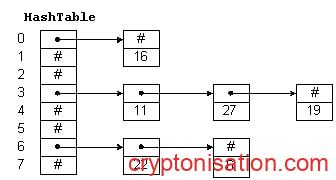

Las tablas hash

Las tablas hash son una estructura de datos diseñada para el almacenamiento y búsqueda eficiente de información. Utilizan una función hash para calcular el índice donde los datos se almacenarán en un arreglo.

Cuando agrega datos a una tabla hash, como nombres a una lista, la función hash convierte cada nombre en un código hash único. Este código se utiliza luego como índice para almacenar el nombre en el arreglo.

Al buscar datos, una tabla hash permite encontrar la información rápidamente, ya que se puede calcular el código hash del nombre deseado y acceder directamente al índice correspondiente en el arreglo. Esto hace que las operaciones de búsqueda sean mucho más rápidas en comparación con los métodos tradicionales, como la búsqueda lineal, que requiere verificar cada elemento por separado.

Conclusión

En resumen, veamos qué es un hash. Consiste en una huella digital de los datos, generada mediante un algoritmo especial que transforma información de cualquier tamaño en una cadena de longitud fija. El hashing se utiliza ampliamente en blockchain y criptomonedas para proteger los datos y verificar su integridad. Una propiedad importante del hash es el efecto avalancha, donde incluso pequeños cambios en los datos de entrada cambian completamente el resultado. Diferentes blockchains utilizan diferentes funciones hash, como SHA-256 en Bitcoin, Scrypt en Litecoin, SHA-3 en Ethereum, etc., para garantizar la seguridad y estabilidad del sistema.